విషయము

- మీ బ్లాగు సైట్ను భద్రపరచడానికి క్లౌడ్ఫ్లేర్ను ఎలా ఉపయోగించాలి

- మీ IP చిరునామాను వైట్లిస్ట్ చేయండి

- 1. wp-login.php దాడులను నిరోధించండి

- 2. xmlrpc.php దాడులను నిరోధించండి

- 3. wp-admin ప్రాంతాన్ని రక్షించండి

- 4. ప్లగిన్లకు నో-రిఫరర్ అభ్యర్థనలను నిరోధించండి

- 5. wp-comments-post.php కు ప్రత్యక్ష అభ్యర్థనలను నిరోధించడం ద్వారా స్పామ్ను తగ్గించండి

- మీ వెబ్సైట్ ఇప్పుడు కొంచెం సురక్షితం!

- మరింత చదవడానికి

- ప్రశ్నలు & సమాధానాలు

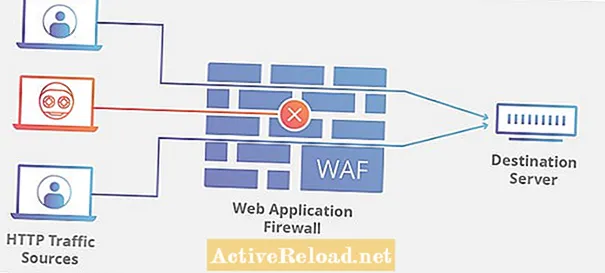

నేను నా బ్లాగు వెబ్సైట్లన్నింటికీ క్లౌడ్ఫ్లేర్ను ఉపయోగిస్తాను - వాటిని వేగంగా చేయడానికి మాత్రమే కాదు, మరింత భద్రంగా కూడా.

మీ బ్లాగు సైట్ను భద్రపరచడానికి క్లౌడ్ఫ్లేర్ను ఎలా ఉపయోగించాలి

ఈ గైడ్ క్లౌడ్ఫ్లేర్-ప్రారంభించబడిన డొమైన్లో WordPress సైట్ లేదా బ్లాగును నడుపుతున్న భద్రతా-మనస్సు గల వెబ్మాస్టర్లను లక్ష్యంగా పెట్టుకుంది. ఉచిత ప్రణాళికలో, క్లౌడ్ఫ్లేర్ అప్రమేయంగా ఖాళీగా ఉన్న ఐదు ఫైర్వాల్ నియమాలను మంజూరు చేస్తుంది.

ఈ పేజీలో నేను వివరించే WordPress- నిర్దిష్ట నియమాలను జోడించడం ద్వారా, మీ వెబ్ హోస్ట్ యొక్క సర్వర్కు చేరుకోవడానికి ముందే మీరు మీ సైట్ను భద్రపరచవచ్చు మరియు దాడులను నిరోధించవచ్చు.

నిరాకరణ: నేను ఏ విధంగానైనా క్లౌడ్ఫ్లేర్తో అనుబంధించబడలేదు, కాని నేను చాలా సంవత్సరాలుగా వారి సేవలను సంతృప్తిపరిచే వినియోగదారుని.

మీ IP చిరునామాను వైట్లిస్ట్ చేయండి

మీరు ఏదైనా ఫైర్వాల్ నియమాలను అమలు చేయడానికి ముందు, మీరు మొదట మీ స్వంత IP ని వైట్లిస్ట్ చేయాలి. మీ బ్లాగు నిర్వాహక ప్రాంతాన్ని బయటి వ్యక్తుల నుండి నిరోధించాలని మీరు నిర్ణయించుకుంటే ఈ విధంగా మీరు ప్రభావితం కాదు (నేను ఒక నిమిషం లో వివరిస్తాను).

మీ క్లౌడ్ఫ్లేర్ డాష్బోర్డ్ను యాక్సెస్ చేసి క్లిక్ చేయడం ద్వారా ఇది చేయవచ్చు ఫైర్వాల్, అప్పుడు ఉపకరణాలు, మీ IP enter * ను ఎంటర్ చేసి, ఎంచుకోండి వైట్లిస్ట్ డ్రాప్-డౌన్ మెనులో.

Security * భద్రత తగ్గే క్రమంలో మీకు ఇక్కడ అనేక ఎంపికలు ఉన్నాయి:

- మీ జాబితా అనుమతి ఖచ్చితమైనది IP చిరునామా. మీ ISP మీకు స్టాటిక్ ఐపిని మంజూరు చేస్తే సరైన ఎంపిక. మీ IP మారితే, మీరు మీ బ్లాగు నిర్వాహక ప్రాంతం నుండి లాక్ అవ్వకుండా మీరు దాన్ని తిరిగి నమోదు చేయాలి.

- మీ ISP యొక్క మొత్తం IP పరిధిని వైట్లిస్ట్ చేయండి. మీకు డైనమిక్ ఐపి ఉంటే మంచి ఎంపిక.

- మీ దేశాన్ని వైట్లిస్ట్ చేయండి. ఇది మీ స్వంత దేశం నుండి వచ్చే దాడుల నుండి మిమ్మల్ని రక్షించదు, కానీ మీరు తరచూ ప్రయాణించి, మీ బ్లాగు సైట్కు కనెక్ట్ అవ్వడానికి Wi-Fi ని ఉపయోగిస్తే ఇది అనుకూలమైన ఎంపిక.

ఈ పద్ధతిలో ఐపి చిరునామా లేదా వైట్లిస్ట్ చేసిన దేశం మినహాయించబడుతుంది అన్నీ ఫైర్వాల్ నియమాలు, కాబట్టి మీరు ప్రతి వ్యక్తి నియమానికి మినహాయింపులను జోడించాల్సిన అవసరం లేదు.

1. wp-login.php దాడులను నిరోధించండి

మీరు మీ సర్వర్ లాగ్లను పరిశీలిస్తే, మీ wp-login.php ఫైల్ను యాక్సెస్ చేయడానికి ప్రయత్నిస్తున్న ప్రపంచం నలుమూలల నుండి అనేక ఐపిలను మీరు కనుగొంటారు. బ్లాగు ఇన్స్టాలేషన్లపై ఇది చాలా సాధారణ దాడి. ఇవి సాధారణంగా ఆటోమేటెడ్ స్కాన్లు, ఇవి పెద్ద ముప్పును కలిగి ఉండవు, కానీ మీ మనశ్శాంతి కోసం మీరు వాటిని ఇంకా నిరోధించవచ్చు.

ఇది మీ సైట్లో మీరు (నిర్వాహకుడు) మాత్రమే వినియోగదారు అని ass హిస్తుంది. మీకు బహుళ వినియోగదారులు ఉంటే లేదా సభ్యత్వ ప్లగ్ఇన్ ఉపయోగిస్తే, మీరు బహుశా ఈ నియమాన్ని దాటవేయాలనుకుంటున్నారు.

మీ క్లౌడ్ఫ్లేర్ డాష్బోర్డ్లో, క్లిక్ చేయండి ఫైర్వాల్ మరోసారి, నీలం నొక్కండి ఫైర్వాల్ నియమాన్ని సృష్టించండి బటన్. మీకు నచ్చినదానికి పేరు పెట్టండి మరియు కింది వాటిని నమోదు చేయండి:

- ఫీల్డ్: URI మార్గం

- ఆపరేటర్: కలిగి ఉంది

- విలువ: /wp-login.php

[చర్య: బ్లాక్]

మీరు సరిగ్గా చేస్తే, మీరు ఈ క్రింది వాటిని చూడాలి వ్యక్తీకరణ పరిదృశ్యం విభాగం.

(http.request.uri.path లో "/wp-login.php" ఉంది)

నియమాన్ని సేవ్ చేయండి మరియు అది స్వయంచాలకంగా ప్రారంభించబడాలి. మీరు వైట్లిస్ట్ చేసిన IP నుండి తప్ప wp-login.php కి కనెక్ట్ అయ్యే ప్రతి ప్రయత్నాన్ని క్లౌడ్ఫ్లేర్ ఇప్పుడు బ్లాక్ చేస్తుంది.

ఈ బ్రూట్ ఫోర్స్ ప్రయత్నాలు మీ సర్వర్ లాగ్ల నుండి అదృశ్యమవుతాయి, కానీ మీరు వాటిని క్లౌడ్ఫ్లేర్లో ట్రాక్ చేయగలరు ఫైర్వాల్ ఈవెంట్లు రక్షణ పనిచేస్తుందని మీరు ధృవీకరించాలనుకుంటే విభాగం.

2. xmlrpc.php దాడులను నిరోధించండి

Wp-login.php తరువాత, xmlrpc.php రెండవ అత్యంత సాధారణ దాడి లక్ష్యం. XML-RPC స్మార్ట్ఫోన్ నుండి బ్లాగింగ్ లేదా ఒకేసారి బహుళ బ్లాగు సైట్లకు కంటెంట్ను పోస్ట్ చేయడం వంటి చట్టబద్ధమైన ఉపయోగాలను కలిగి ఉంది. మీరు అలా చేయకపోతే, దానిని సురక్షితంగా నిరోధించవచ్చు. మునుపటి పద్ధతిని అనుసరించండి మరియు నియమాన్ని సృష్టించండి:

- ఫీల్డ్: URI మార్గం

- ఆపరేటర్: కలిగి ఉంది

- విలువ: /xmlrpc.php

[చర్య: బ్లాక్]

మీరు ఈ క్రింది వాటిని చూడాలి వ్యక్తీకరణ పరిదృశ్యం విభాగం.

(http.request.uri.path లో "/xmlrpc.php" ఉంది)

3. wp-admin ప్రాంతాన్ని రక్షించండి

ఇప్పుడు దీన్ని తయారు చేద్దాం కాబట్టి మీరు మరియు మీరు మాత్రమే మీ నిర్వాహక ప్రాంతాన్ని యాక్సెస్ చేయవచ్చు. ఈ నియమం కొంచెం క్లిష్టంగా ఉంటుంది ఎందుకంటే మీరు రెండు మినహాయింపులు చేయాలి.

మొదటిది /wp-admin/admin-ajax.php, ఇది మీ వెబ్సైట్లో డైనమిక్ కంటెంట్ను ప్రదర్శించడానికి కొన్ని ప్లగిన్లచే ఉపయోగించబడుతుంది. అందుకని, / wp-admin / ఫోల్డర్ లోపల ఉన్నప్పటికీ, దాన్ని బయటి నుండి యాక్సెస్ చేయాలి.

రెండవది /wp-admin/theme-editor.php, ఇది మీ హోమ్పేజీకి లూప్బ్యాక్ అభ్యర్థనను సృష్టించడం ద్వారా అంతర్నిర్మిత ఎడిటర్ ద్వారా మీ థీమ్ను సవరించిన ప్రతిసారీ లోపం తనిఖీ చేస్తుంది. మీరు ఈ మినహాయింపును జోడించకపోతే, "ప్రాణాంతక లోపాలను తనిఖీ చేయడానికి సైట్తో తిరిగి కమ్యూనికేట్ చేయడం సాధ్యం కాలేదు" అనే సందేశంతో చెక్ విఫలమవుతుంది మరియు మీ మార్పులు సేవ్ చేయబడవు.

ముందుకు సాగండి మరియు ఈ క్రింది నియమాన్ని సృష్టించండి:

- ఫీల్డ్: URI మార్గం

- ఆపరేటర్: కలిగి ఉంది

- విలువ: / wp-admin /

[మరియు]

- ఫీల్డ్: URI మార్గం

- ఆపరేటర్: కలిగి లేదు

- విలువ: /wp-admin/admin-ajax.php

[మరియు]

- ఫీల్డ్: URI మార్గం

- ఆపరేటర్: కలిగి లేదు

- విలువ: /wp-admin/theme-editor.php

[చర్య: బ్లాక్]

లేదా, క్లిక్ చేయండి వ్యక్తీకరణను సవరించండి మరియు కింది వాటిలో అతికించండి.

(http. wp-admin / theme-editor.php ")

4. ప్లగిన్లకు నో-రిఫరర్ అభ్యర్థనలను నిరోధించండి

చాలా WordPress సైట్లు అసురక్షిత ప్లగిన్ల ద్వారా హ్యాక్ చేయబడతాయి. ఉత్తమమైన విధానం, వాటిని మొదటి స్థానంలో వ్యవస్థాపించడం కాదు, కానీ మీరు / wp-content / plugins / కు ప్రత్యక్ష ప్రాప్యతను నిరోధించే ఫైర్వాల్ నియమాన్ని కూడా సృష్టించవచ్చు.

మీ వెబ్సైట్ ద్వారా వచ్చే చట్టబద్ధమైన అభ్యర్థనలు "http://yoursite.com/page" తరహాలో HTTP రిఫరర్గా ఉన్నాయి మరియు అనుమతించబడాలి. మీ ప్లగిన్ల ఫోల్డర్లో ఏదైనా మంచి ఇమేజ్లను సూచించడానికి ప్రయత్నించినట్లయితే (గూగుల్ క్రాలర్ వంటివి) తెలిసిన మంచి బాట్లను కూడా మీరు అనుమతించాలనుకోవచ్చు.

కింది నియమాన్ని సృష్టించండి:

- ఫీల్డ్: URI మార్గం

- ఆపరేటర్: కలిగి ఉంది

- విలువ: / wp-content / plugins /

[మరియు]

- ఫీల్డ్: రిఫరర్

- ఆపరేటర్: కలిగి లేదు

- విలువ: yoursite.com (మీ నిజమైన డొమైన్తో భర్తీ చేయండి)

[మరియు]

- ఫీల్డ్: తెలిసిన బాట్లు

- ఆపరేటర్: సమానం

- విలువ: ఆఫ్

[చర్య: బ్లాక్]

లేదా, ఈ వ్యక్తీకరణను నేరుగా అతికించండి (yoursite.com ను అసలు చిరునామాతో మార్చాలని గుర్తుంచుకోండి).

(http.request.uri.path లో "/ wp-content / plugins /" ఉంది మరియు http.referer లో "yoursite.com" లేదు మరియు cf.client.bot కాదు)

5. wp-comments-post.php కు ప్రత్యక్ష అభ్యర్థనలను నిరోధించడం ద్వారా స్పామ్ను తగ్గించండి

నేను నిజాయితీగా ఉంటాను: ఈ రోజుల్లో స్పామ్ బాట్లు రిఫరర్ను మోసగించేంత అధునాతనమైనవి కాబట్టి ఈ నియమం యొక్క ప్రభావం తక్కువగా ఉంటుంది. ఇది wp-comments-post.php ఫైల్ను నేరుగా కొట్టే బాట్లను మాత్రమే బ్లాక్ చేస్తుంది. ఇప్పటికీ, అదే చిట్కా WordPress కోడెక్స్లో వివరించబడింది (అవి క్లౌడ్ఫ్లేర్ కంటే .htaccess నియమాన్ని ఉపయోగించడం తప్ప), కనుక ఇది వారికి సరిపోతే, అది నాకు సరిపోతుంది.

నియమం క్రింది విధంగా ఉంది:

- ఫీల్డ్: URI మార్గం

- ఆపరేటర్: సమానం

- విలువ: /wp-comments-post.php

[మరియు]

- ఫీల్డ్: అభ్యర్థన విధానం

- ఆపరేటర్: సమానం

- పోస్ట్

[మరియు]

- ఫీల్డ్: రిఫరర్

- ఆపరేటర్: కలిగి లేదు

- విలువ: yoursite.com (మీ నిజమైన డొమైన్తో భర్తీ చేయండి)

[చర్య: బ్లాక్]

మీకు సమయం ఆదా చేయడానికి వ్యక్తీకరణ ఇక్కడ ఉంది.

(http.request.uri.path eq "/wp-comments-post.php" మరియు http.request.method eq "POST" మరియు http.referer లో "yoursite.com" లేదు)

మీ వెబ్సైట్ ఇప్పుడు కొంచెం సురక్షితం!

ఈ ఐదు నియమాలు సర్వసాధారణమైన WordPress దాడులను కవర్ చేయాలి, కానీ మీ అవసరాలకు అనుగుణంగా వాటిని సర్దుబాటు చేయడానికి మరియు కలపడానికి సంకోచించకండి.

మీ లాగ్లలో మీరు చూసే చాలా దాడులు స్వయంచాలక బాట్ల నుండి వచ్చినవి, అవి దుర్బలత్వాల కోసం వెబ్సైట్లను మూగగా స్కాన్ చేస్తాయి, అయితే మీ వైట్లిస్ట్ చేసిన ఐపిల వెలుపల ఉన్న వ్యక్తి మీ నిర్వాహక ప్రాంతాన్ని యాక్సెస్ చేయడానికి ప్రయత్నిస్తే, వారికి ఇలాంటి "లోపం 1020" పేజీతో స్వాగతం పలికారు (మీరు చేయవచ్చు ప్రాక్సీ లేదా VPN ద్వారా యాక్సెస్ చేయడం ద్వారా దీన్ని నిర్ధారించండి).

మరింత చదవడానికి

మీరు సమస్యల్లో పడ్డారా లేదా మరింత తెలుసుకోవాలనుకుంటే, క్లౌడ్ఫ్లేర్ యొక్క జ్ఞాన స్థావరాన్ని సందర్శించాలని నేను సూచిస్తున్నాను.

ఈ వ్యాసం రచయిత యొక్క ఉత్తమమైన జ్ఞానానికి ఖచ్చితమైనది మరియు నిజం. కంటెంట్ సమాచార లేదా వినోద ప్రయోజనాల కోసం మాత్రమే మరియు వ్యాపారం, ఆర్థిక, చట్టపరమైన లేదా సాంకేతిక విషయాలలో వ్యక్తిగత సలహా లేదా వృత్తిపరమైన సలహాలకు ప్రత్యామ్నాయం కాదు.

ప్రశ్నలు & సమాధానాలు

ప్రశ్న: పై అభ్యర్థనలన్నింటినీ మనం ఒక నియమంగా మిళితం చేయవచ్చా?

సమాధానం: ఖచ్చితంగా. ప్రతి వ్యక్తి నియమాన్ని కుండలీకరణాల్లో ఉంచండి మరియు వాటిని "లేదా" తో చేరండి (మీ చర్య నిరోధించాలంటే).

ప్రశ్న: ప్లగిన్లకు నో-రిఫరర్ అభ్యర్థనలను నిరోధించే నియమం గురించి. నియమాన్ని రూపొందించడానికి మీ సూచనలు URI మార్గాన్ని "/ wp-content / plugins /" ను ఉపయోగిస్తాయని నేను గమనించాను కాని మీరు సరఫరా చేసే వ్యక్తీకరణ URI మార్గాన్ని "/ plugins /" ఉపయోగిస్తుంది. ఏ URI మార్గం విలువ సరైనదో మీరు ధృవీకరించగలరా?

సమాధానం: మంచి క్యాచ్, నేను వాటిని సరిపోల్చడానికి సవరించాను. మీ ప్రశ్నకు, మీరు మీ / wp-content / folder పేరు మార్చకపోతే లేదా కొన్ని కారణాల వల్ల / ప్లగిన్లు / అనే మరో WordPress కాని ఫోల్డర్ను కలిగి ఉంటే తప్ప, మీరు ఏది ఉపయోగిస్తున్నారో అది నిజంగా పట్టింపు లేదు.